Pendant ce temps de confinement j’ai un peu de temps pour continuer la série d’articles d’initiation à la cybersécurité avec un nouveau billet sur la sécurisation de la connexion Internet à la maison.

Avez-vous eu déjà un soucis avec votre connexion Internet?

Si vous n’êtes pas technique vous faites ce que la plus part des gens font : appeler le service technique ! Je vous passe la partie énervante, mais utile, quand l’agent de support vous pose une tonne de questions et j’accélère à la partie dépannage concret. Et là le technicien se connecte directement sur votre box pour faire des manipulations afin d’essayer rétablir la situation. Qu’est-ce que nous sommes contents quand l’incident est résolu et nous avons récupéré l’accès à Internet, oubliant complètement que le technicien s’est invité chez nous et a peut-être visité librement notre installation informatique. Comme si un forain vous ouvrait librement son foire et vous laisse profiter librement de tous les manégés. Pire encore, la porte n’est pas sécurisée et vous pouvez revenir quand vous voulez et profiter comme vous voulez. Voir même inviter vos amis pour faire un tour ensemble!

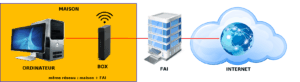

Ça vous parait choquant? C’est voulu, car ce n’est pas si loin de la réalité. Si comme la plus part des gens vous branchez toutes vos appareils informatiques directement sur votre box Internet, alors le schéma général de votre installation informatique ressemble à ça:

Sans le vouloir vous exposez votre installation informatique à votre FAI (fournisseur d’accès à Internet), car il dispose des accès d’usine ou de maintenance aux équipements qui vous a fourni. Mais attendez, vous allez me dire, jusqu’au là je n’ai jamais eu le moindre soucis causé par mon FAI sur mes équipements informatiques, il se connecte peut-être sur l’adresse réseau publique de ma box, mais mes appareils sont sur un réseau privé protégés par un NAT (translation des adresses réseau, un peu comme PayPal – les commerçants ne connaissent pas vos coordonnés bancaires, juste votre adresse de mail qui est publique – mais PayPal, lui il connaît bien vos coordonnées bancaires). Ça aurait pu être vrai si c’était votre box Internet à vous et que seulement vous aviez les accès d’usine ou de maintenance. Donc si vous ne savez pas comment vérifier ce qui se traîne dans votre réseau informatique à la maison, même s’il y a un contrat avec des clauses de confidentialité avec votre fournisseur, mieux se protéger et ne pas le tempêter.

Pour ceux qui n’ont rien à cacher je vous invite à regarder cette courte vidéo distrayante ou regarder ce documentaire très complet. Débat clos.

Comment mettre en place une barrière entre notre installation informatique et notre FAI?

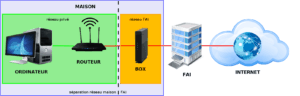

La manière la plus simple et plus rapide est d’acheter un routeur et de l’installer entre la box Internet et votre installation informatique comme dans le schéma ci-dessous:

Les routeurs disposent d’un port réseau WAN pour les connecter à la box Internet comme n’importe quel autre appareil filaire (qui utilise un câble réseau), mais aussi d’un commutateur réseau LAN pour brancher toutes vos appareils filaires (ordinateur fixe, console, imprimante réseau…) et d’une interface sans-fil pour connecter vos appareils mobiles (téléphones portables, tablettes…). Ceci vous permettra de faire une séparation sécurisée entre l’ensemble de vos appareils sans-fil ou filaires et votre box Internet. Le routeur devient ainsi votre nouveau point d’accès à Internet et au passage n’oubliez pas d’arrêter le WiFi de la box Internet car vous allez dorénavant utiliser le réseau sans-fil du routeur. Un des avantages de cette configuration est que vous n’avez plus rien à faire en cas de changement de fournisseur d’accès à Internet, il suffit juste de brancher le port WAN du routeur dans la nouvelle box et tout est prêt!

Votre réseau privée derrière le routeur est sécurisée non seulement par le NAT mais aussi par le pare feu du routeur. Celui-ci généralement n’est pas très complexe, car son rôle principal est de rejeter tout les trafic entrant non sollicité et de laisser passer tout le trafic sortant de vos appareils. Pour faire simple, il laisse aller sur Internet toutes vos appareils et bloque tous les accès non sollicités venant de l’Internet, notamment ceux du FAI. Bien évidement que vous pouvez configurer votre routeur pour plus de flexibilité, par exemple de pouvoir vous connecter à distance depuis Internet sur vos ordinateurs à la maison, de sauvegarder les photos de votre téléphone sur votre serveur de stockage personnel à la maison, etc.

Quel type de routeur acheter?

Il y a une pléthore de routeurs sur le marché et savoir lequel choisir n’est pas une mince affaire. De plus presque tous vient avec un logiciel interne propre, conçu par le constructeur qu’on peut soupçonner d’y avoir installé des portes cachés pour des cas de force majeure et qui peuvent être exploités par des malfaiteurs s’ils sont découverts. Le cas est bien connu pour les équipements chinois, mais les autres marques américaines bien connues ont vendu leurs backdoors à la NSA. Choix cornélien entre la peste et le choléra? Non et rassurez vous. Des versions open source des logiciels internes appelés « firmware »existent également comme OpenWrt et dd-wrt, un fork de OpenWrt qui propose une interface graphique plus facile à utiliser et des fonctionnalités en plus. Chacun dispose d’une liste des routeurs compatibles que vous pouvez consulter ici pour OpenWrt et ici pour dd-wrt. Il est recommandé d’acheter un modèle assez récent et évitez ceux avec 4Mo de stockage et 32Mo de mémoire vive. Mieux les acheter d’occasion de façon anonyme comme je vous ai indique dans l’article précédent.

Deux niveaux de sécurisation

Comme indiqué précédemment on peut sécuriser d’avantage l’accès à Internet. L’installation d’un routeur ne représente qu’un premier étage de défense ce qui vous permet une mise en place rapide, apprendre et ensuite ajouter un deuxième plus complexe. Le deuxième étage de sécurité peut être installé en ajoutant derrière le routeur un vrai pare feu. Vous allez ainsi connecter tous vous appareils derrière le pare feu comme dans le schémas ci-dessous :

Ceci vous permettra de séparer le réseau filaire du réseau sans-fil qui représente un vecteur d’attaque facile à utiliser. Pour vous faire une idée il suffit de faire une recherche sur Internet pour voir toutes les techniques employés pour craquer les réseaux sans-fil. Dans cette configuration le routeur peut aussi agir comme une DMZ pour exposer des services au publique, par exemple si vous souhaitez héberger un serveur web chez vous. Les pare feux dédiés sont bien évidement plus complexes, permettent la configuration des règles de filtrages du trafic plus poussés (ex: interdire l’accès à Internet pour certaines applications), analyse du trafic en temps réel, création des rapports et pour certains des fonctionnalités encore plus avancées comme apprentissage comportemental et la riposte automatique en cas d’attaque subi. De quoi vous occuper pendant un bon moment 🙂

Comme pare feu vous pouvez optez pour un produit open source comme pfsense, un des pare feux le plus connus, qui s’installe sur un ordinateur standard à base de processeur Intel, il peut être installé aussi comme machine virtuelle si vous voulez le tester avant de vous décider, mais vous pouvez aussi l’acheter sous la forme d’un boîtier dédié comme les pare feux commerciaux. L’avantage d’un boîtier dédié est qu’il vient avec un commutateur réseau (switch) intégré, donc très facile à connecter dessous tous vos appareils domestiques.

Un autre pare feu dérivé de pfsense est opensense, également open source, maintenu par une société hollandaise qui produit également des boîtiers dédiés. Pour rester dans le registre des pare feux commerciaux open source je vous suggère aussi endian, un pare feu développé par une société allemande qui produisent aussi des boîtiers dédiés.

Si vous avez à la maison un ordinateur encore décent (dual cœur, 4 Go mémoire vive, 2 interfaces réseau gigabit) qui mange de la poussière dans un coin, vous pouvez le convertir en pare feu avec une distribution Linux dédiée comme IPFire ou n’importe quelle autre distribution Linux, FreeBSD, OpenBSD ou NetBSD.

A vous de jouer!